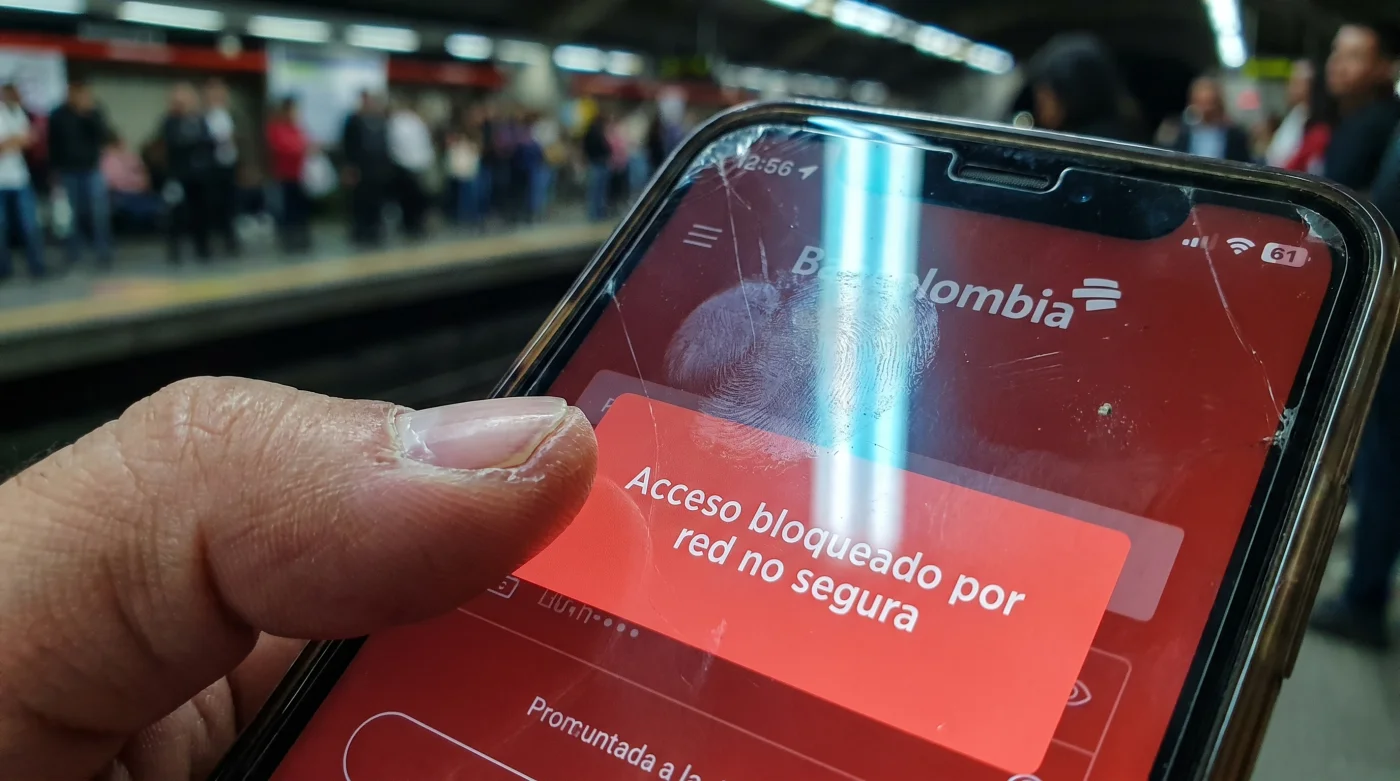

El frío del vidrio templado de la pantalla del celular contrasta con el calor humano de una estación de TransMilenio a las seis de la tarde. El olor a diésel, asfalto húmedo y café rancio te rodea mientras, por puro instinto mecánico, presionas ese ícono negro y amarillo para revisar si ya entraron los $200.000 COP de la quincena. Aparece la rueda de carga. Gira una, dos veces. De repente, la pantalla se congela y arroja un error punzante en letras rojas: clave bloqueada. Tu dinero está intacto, pero tú acabas de quedar fuera del sistema. Este cortocircuito no es un fallo temporal del servidor. Es una respuesta defensiva draconiana de la arquitectura del banco porque tu teléfono se conectó automáticamente a un “Portal Cautivo”, una red pública abierta con redirección HTTP que los protocolos de la aplicación interpretan inmediatamente como un ataque activo de interceptación de datos.

La lógica detrás del bloqueo y el mito de la señal fuerte

La creencia generalizada en las calles dictamina que una señal fuerte en la plaza de comidas del centro comercial garantiza una transacción rápida sin tener que gastar el plan de datos. Este razonamiento es un error. Imagina que intentar acceder a tu cuenta bancaria desde el Wi-Fi gratuito de un aeropuerto o un parque público es el equivalente físico a gritar tu número de cédula y contraseña a todo pulmón en medio de una plaza abarrotada, cruzando los dedos para que solamente el cajero escuche tu voz por encima del ruido.

La aplicación financiera utiliza un mecanismo de ciberseguridad llamado fijación de certificados o certificate pinning. Cuando una red pública con seguridad deficiente, tipo WEP, o una red de portal cautivo intenta inyectar su propia página de inicio para obligarte a aceptar términos de uso, el código de la aplicación detecta un intermediario alterando la comunicación cifrada. En fracciones de milisegundo, la directriz interna del código no negocia: paraliza el acceso, trunca el protocolo de enlace y bloquea la credencial para proteger los fondos de una posible clonación de sesión.

El protocolo de conexión segura: Cómo evitar el sabotaje digital

Para retomar el mando sobre cuándo y cómo interactúas con tu liquidez, hay que modificar la forma pasiva en que tu dispositivo móvil gestiona el espectro electromagnético de la calle. La configuración por defecto te vulnera. A continuación, las acciones mecánicas para anular estas frustraciones cotidianas.

- Apagar la búsqueda en segundo plano: Ingresa al engranaje gris de ajustes de tu teléfono táctil y desactiva la opción que escanea redes de forma continua. El icono superior dejará de emitir ondas intermitentes buscando señal.

- La regla inquebrantable de los datos: Segundos antes de presionar el ícono del banco, desliza la barra superior de notificaciones y apaga manualmente el botón de Wi-Fi. Obliga a la antena a utilizar 4G o 5G directamente con tu operador de telecomunicaciones.

- El secreto de Andrés Felipe Torres: Como detalla este analista local de fraude transaccional, el verdadero riesgo reside en la memoria del equipo. Ve a tus redes conocidas y presiona “olvidar red” en absolutamente todas las conexiones de aeropuertos, terminales y restaurantes que el teléfono recuerda de hace años.

- Identificar la barrera visual de red: Si al intentar usar el navegador aparece una página genérica pidiendo que inicies sesión en la red local, detén tu operación. El banco registrará esa misma intersección como una amenaza crítica si abres la aplicación en ese momento.

- El reinicio de sesión limpia: Si la conexión falló una vez y el círculo de carga se quedó pensando, no fuerces un segundo intento inmediatamente. Desliza la aplicación hacia arriba para forzar su cierre, borrando la memoria caché a corto plazo, antes de encender tus datos celulares y volver a empezar.

Puntos de fricción, fallos y ajustes inmediatos

A veces, incluso siguiendo este rigor técnico, la interfaz se congela y te expulsa al menú de inicio. Esto ocurre comúnmente cuando estás moviéndote en un taxi o autobús, pasando rápidamente de una antena de telefonía a otra, lo que obliga a tu proveedor a cambiar tu dirección IP pública a mitad de la validación de seguridad.

- Fondos de pensión congelan tus ahorros omitiendo esta actualización obligatoria.

- Consejo Nacional Electoral anula inscripciones de cédulas realizando este cambio digital.

- Compensar suspende tu subsidio monetario mensual ignorando este documento escolar obligatorio.

- Jabón Dove en barra reseca tu piel combinándolo con agua tibia.

- Bancolombia bloquea transferencias nocturnas hacia billeteras digitales sin este aviso previo.

- Ola de calor inactiva protectores solares líquidos tras exposiciones breves al sol.

- Tiendas D1 rechaza billetes de alta denominación omitiendo esta revisión táctil.

- Crema Nivea tradicional mancha tu rostro aplicándola junto a luces fluorescentes.

- Avianca confisca equipajes de mano blandos excediendo esta nueva dimensión rígida.

- Bayern vs Real Madrid oculta esta ventaja táctica silenciosa de Ancelotti.

Si te enfrentas a este bloqueo por salto de IP dinámico, la solución no es inundar la línea de atención al cliente exigiendo un reinicio manual. El sistema requiere un tiempo. Existen tácticas de compensación operacionales dependiendo de tu nivel de prisa o paranoia.

| El error común | La corrección táctica | El resultado |

|---|---|---|

| Reintentar la contraseña tres veces en la red pública. | Cambiar a datos móviles y esperar 15 minutos en silencio. | Evitas el viaje presencial a una sucursal para desbloqueo físico. |

| Dejar el Wi-Fi encendido siempre “por si acaso”. | Configurar una automatización local que apague el Wi-Fi al abrir la app. | Conexión ininterrumpida, aislada y controlada por el usuario. |

| Ignorar las alertas nativas de “Red no segura”. | Utilizar datos móviles y rechazar cualquier red gratuita circundante. | El canal de comunicación se mantiene cifrado sin injerencias externas. |

Más allá del saldo disponible

Que la contraseña de tus ahorros se bloquee un viernes por la noche en medio de la lluvia es intensamente frustrante. Es el tipo de fricción operativa que genera un pico de cortisol cuando tienes cuentas urgentes por pagar o el taxista está esperando su transferencia en la calle oscura.

Sin embargo, esta rigidez del código no es un defecto de programación de la entidad, sino una armadura invisible. Esta fricción salva tu dinero. Entender cómo el hardware interactúa con el entorno de frecuencias que te rodea te devuelve la tranquilidad. Tu energía no debe gastarse peleando ciegamente contra la interfaz de la pantalla, sino ejecutando el procedimiento correcto con precisión militar.

Preguntas Frecuentes

¿Por qué mi clave se bloquea si digité los números correctamente?

La aplicación detectó una red Wi-Fi tipo portal cautivo intentando interceptar y leer la comunicación. La infraestructura de seguridad del banco prefiere bloquear tu acceso inmediatamente antes que arriesgarse a una suplantación de identidad.¿Es seguro utilizar el Wi-Fi de mi casa para hacer los pagos?

Sí, siempre y cuando tu enrutador utilice protocolos de seguridad WPA2 o WPA3 y no hayas dejado la red abierta sin contraseña. La conexión residencial de banda ancha establece un puente directo y privado con los servidores financieros.¿Qué hago si mi cuenta ya quedó inhabilitada por este error?

Debes ejecutar el proceso de recuperación de credenciales integrado dentro de la misma interfaz gráfica, utilizando reconocimiento facial o el código de tu tarjeta física. Asegúrate de realizar este proceso usando exclusivamente tu plan de datos celulares.¿Una red privada virtual me protege si uso redes públicas en centros comerciales?

Protege el tráfico general del dispositivo, pero la aplicación financiera frecuentemente rechaza el acceso si detecta nodos de enrutamiento anónimos por protocolos normativos contra el lavado de activos. La acción más limpia es apagar el servicio de red privada y usar la conexión 4G.¿Cuánto tiempo debo esperar para que el sistema borre un intento fallido?

El servidor central usualmente requiere que la sesión expire, lo cual toma alrededor de quince minutos sin actividad. Forzar la detención de la aplicación en tu celular acelera este proceso al limpiar la memoria temporal del equipo.