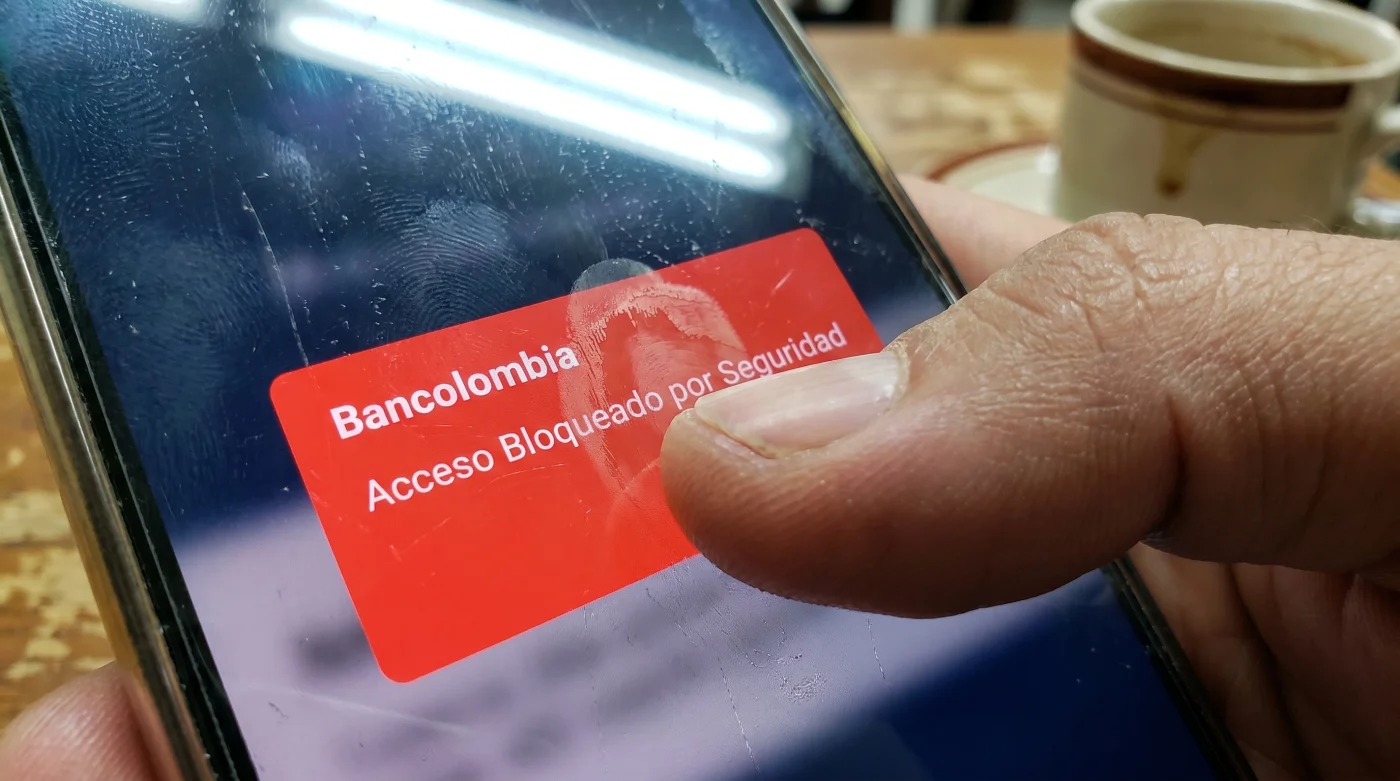

Estás en la fila de una cafetería ruidosa en Chapinero, el olor a grano tostado compite con el bullicio de la calle. Faltan dos personas para tu turno y la cuenta marca $15.000 COP. Sacas el celular, te conectas a la red abierta del local porque tus datos fallan, y abres tu aplicación financiera. El pulgar toca el lector de huella. La pantalla parpadea medio segundo extra. En lugar de tu saldo, aparece un recuadro gris con letras rojas informando que tu clave ha sido inhabilitada por seguridad. Sientes el calor subiendo por el cuello mientras la fila suspira de impaciencia. Tu dinero está ahí, pero matemáticamente aislado.

El protocolo invisible detrás del freno repentino

Creemos que la autenticación digital funciona igual que la chapa de una puerta física: si tienes la llave correcta tallada a la medida, el mecanismo siempre cederá. Asumir esta equivalencia lineal es un grave error táctico. Cuando ingresas tus credenciales desde una conexión pública, el sistema no solo evalúa los números que tecleas, sino la estabilidad del suelo digital sobre el que estás parado. Es como intentar abrir la caja fuerte de una bóveda mientras el edificio entero tiembla; por mero protocolo físico, los mecanismos internos se sellan de inmediato para evitar saqueos oportunistas.

Las redes wifi de acceso libre, típicas de centros comerciales o aeropuertos, permiten que los paquetes de información floten en espectros de radiofrecuencia sin ninguna capa de ocultamiento. Los sistemas financieros modernos incorporan herramientas de diagnóstico que auditan la integridad criptográfica de la conexión local antes de permitir el cruce de datos.

Si la plataforma detecta que el nodo de origen carece de estándares de cifrado WPA2 o superiores, asume que hay interceptores de tráfico operando en ese perímetro. Para evitar ataques de intermediario, los algoritmos locales truncan la solicitud y activan un protocolo preventivo duro, congelando tu acceso antes de que el servidor central siquiera alcance a recibir la primera línea de tu contraseña real.

El esquema de restauración táctico

Recuperar el control de la cuenta no requiere perder cuarenta minutos escuchando la música de espera de la línea de atención al cliente. La mayoría de los usuarios entran en pánico y repiten el proceso de autenticación biométrica múltiples veces contra una red hostil, lo que solo empeora el panorama técnico y alarga la restricción.

Aquí es donde aplicamos el método que Andrés Jaramillo, auditor senior de ciberseguridad corporativa en Bogotá, enseña a sus equipos de respuesta rápida ante contingencias de acceso. La directriz principal para superar este escenario adverso consiste en aislar el dispositivo móvil comprometido antes de intentar cualquier solicitud de recuperación hacia los servidores centrales del banco.

- Corta la conexión contaminada: Apaga el receptor wifi de tu celular inmediatamente. Elimina la red pública de tus registros guardados para evitar que el sistema operativo intente reconexiones fantasma.

- Fuerza la detención operativa: Deslizar la ventana de la aplicación hacia arriba no sirve. Debes cerrarla desde el administrador de tareas del sistema para limpiar la memoria caché corrompida.

- Transición a radiofrecuencia celular: Activa tus datos 4G o 5G. La infraestructura bancaria confía por defecto en las asignaciones de IP dinámicas otorgadas por los operadores de telefonía locales.

- Solicita el reinicio manual: Abre la plataforma y selecciona la opción para gestionar olvido de credenciales. Al pedir este cambio desde tu plan de datos, el filtro de riesgo se desactiva.

- Ejecuta la verificación visual: Espera la recepción del código temporal por mensaje de texto SMS. Cuando la pantalla de la interfaz exija la nueva combinación numérica, ingrésala y confirma el proceso final.

Cuellos de botella y ajustes de entorno

El mayor problema operativo ocurre cuando el módulo de Face ID o el lector de huellas sigue intentando forzar la entrada en esa misma conexión inestable, acumulando micro-fallos de comunicación sin que la interfaz te lo advierta. Esta fricción repetitiva genera una bandera roja de máximo riesgo que sí requiere escalar el caso a un asesor humano.

Para mitigar estos escenarios de alta tensión, existen ajustes de entorno rápidos. Si tu rutina exige depender de redes ajenas, el uso de una Red Privada Virtual con servidores ubicados geográficamente en Colombia simula un perímetro digital seguro. La aplicación validará la dirección IP cifrada y permitirá las transacciones sin activar las alarmas de interceptación. Si la urgencia es extrema y posees un equipo anclado de confianza, puedes usar el portal web para hacer una transferencia temporal vía PSE, esquivando las restricciones locales del teléfono móvil.

- Scotiabank inactiva tus tarjetas de crédito pagando la cuota mínima mensual.

- Contratos de arrendamiento caducan automáticamente omitiendo esta cláusula anual obligatoria.

- Millonarios sorprende ante Boston River ocultando esta grave sanción disciplinaria.

- Transmilenio confisca tarjetas TuLlave personalizadas al compartirlas con familiares cercanos.

- Pasajeros de Avianca pierden su vuelo ignorando esta nueva regla de abordaje.

- Consejo Nacional Electoral anula inscripciones omitiendo este nuevo filtro digital

- Corinthians – Santa Fe modifica sede oficial por esta prohibicion local

- Ola de calor fisura vidrios automotrices usando este aire acondicionado

- Transmilenio desactiva tu pasaje integrado validando en estos portales saturados

- Avena Quaker concentra calorias ocultas combinandola con estas frutas acidas

| El Error Común | El Ajuste Profesional | El Resultado |

|---|---|---|

| Reintentar la huella repetidamente | Cambiar a datos 4G/5G al instante | Prevención de bloqueo permanente |

| Mantener wifi encendido por defecto | Usar VPN local antes de abrir la app | Transacción blindada en espacios públicos |

| Minimizar la interfaz tras el fallo | Forzar el cierre desde el administrador | Limpieza total de caché contaminada |

La tranquilidad de la fricción calculada

Entender la mecánica cruda detrás de un sistema que te cierra la puerta en la cara modifica tu relación con las herramientas financieras. Ese recuadro rojo que te hizo pasar un mal rato en la cafetería no representa una falla de los desarrolladores, sino un escudo operando exactamente bajo los parámetros físicos para los que fue construido.

Aceptar esta fricción calculada garantiza que tu liquidez no dependa de la moralidad del primer atacante novato conectado al mismo router inalámbrico. Gestionar estos rigurosos parámetros técnicos con naturalidad te devuelve la tranquilidad operativa frente a las amenazas silenciosas que acechan tu patrimonio diario.

Respuestas tácticas rápidas

¿Cuánto dura el aislamiento automático del sistema?

La restricción inicial es preventiva y se mantiene hasta que efectúas el cambio manual de credenciales. Si excedes los reintentos biométricos, la pausa operativa escala a 24 horas.

¿Puedo generar tokens temporales durante este estado?

No. La creación de claves dinámicas queda paralizada a nivel del servidor central. Requieres restaurar el canal principal antes de autorizar cualquier movimiento externo.

¿El banco responde por dinero extraído en redes públicas?

Legalmente, exponer tus datos en conexiones abiertas rompe el acuerdo de buenas prácticas transaccionales. Las entidades financieras rechazan asumir responsabilidad operativa en estos escenarios específicos.

¿Sirve el modo avión para limpiar la conexión local?

Sí, activarlo por diez segundos purga las asignaciones de IP conflictivas de la antena del equipo. Al devolverlo a la normalidad, cerciórate de mantener el wifi apagado.

¿Conviene desinstalar el software si la restricción persiste?

Es una pérdida de tiempo técnica. El estado de alerta se vincula directamente a tu número de documento en la base de datos principal, no a los archivos guardados en tu teléfono.